サイバー対処能力強化法とは?

対象企業・施行日・義務とUTM対策までわかりやすく解説

近年、サイバー攻撃の高度化・巧妙化が進む中、「サイバー対処能力強化法」という新たな動きが注目されています。

また、これに関して「能動的サイバー防御」という考え方も広がり、企業にもこれまで以上に実践的なセキュリティ対策が求められています。

- 自社は対象なのか?

- 何を対応すればいいのか?

- どこまでやれば十分なのか?

このような疑問を感じている方も多いのではないでしょうか。

この記事では、サイバー対処能力強化法とは何かをはじめ、対象企業や施行日、義務・罰則のポイント、さらに企業に求められる対策とUTM活用法まで、わかりやすく解説します。

サイバー対処能力強化法とは?概要と背景

サイバー対処能力強化法は、日本全体のサイバー防御力を強化するために制定された新しい法律です。

正式名称は「重要電子計算機に対する不正な行為による被害の防止に関する法律」といいます。

2025年5月に成立し、2026年度中の施行が見込まれている制度で、今後段階的に運用が進められる予定です。

法律の概要

サイバー対処能力強化法は、日本全体のサイバー防御力を国主導で底上げするためのサイバーセキュリティ関連法であり、政府と民間が連携して「能動的サイバー防御」を実現するための制度的基盤となるものです。

近年増加しているサイバー攻撃に対し、国・重要インフラ・企業が連携して対処できる体制の構築を目指しています。

この法律では、主に次の3つの方向からサイバー対処能力の強化が進められます。

- 官民連携の強化

- 企業から政府へのインシデント報告や情報共有の仕組みを整え、政府からも脅威情報や対処ノウハウを民間へフィードバックすることで、官民が連携して被害を防ぐ体制を構築します。

- 通信情報の取得・利用

- サイバー攻撃の兆候を早期に把握し、被害が広がる前に対応できるよう、一定の条件のもとで通信関連情報を活用し、検知・分析の精度向上を図ります。

- アクセス・無害化措置

- 重大なサイバー攻撃が発生し、ほかに有効な手段がない場合には、攻撃元に対して技術的な対処を行い、被害拡大を防ぐための仕組みも想定されています。

つまり、従来のように「攻撃を受けてから対応する」だけでなく、日常的に情報を収集し、兆候を把握し、被害を未然に防ぐ体制を整えることが、この法律の大きな特徴です。

なぜ注目されているのか

近年、サイバー攻撃は年々増加しており、その手口も高度化・巧妙化しています。

その結果、企業規模を問わず被害が拡大している点が大きな問題となっています。

具体的に、次のような被害が発生しています。

- ランサムウェア被害による業務停止

- 個人情報の漏えい

- 基幹システムの停止

- サプライチェーンを通じた被害拡大

これらは中小企業にとっても決して他人事ではありません。

実際に、近年では大手企業や医療機関などでも大規模な被害が発生しています。

- 大手企業の不正アクセスにより、数百万件規模の個人情報が流出した事例

- 食品メーカーがサイバー攻撃を受け、出荷停止に追い込まれた事例

- 医療機関がランサムウェア被害を受け、診療システムが停止した事例

こうした攻撃は、1社だけの問題にとどまらず、取引先や関連企業にも被害が広がる「サプライチェーンリスク」につながる点が特徴です。

そのため、企業単体の対策だけでは限界があり、国・重要インフラ・民間企業が連携して対処する仕組みづくりが重要視されるようになっています。

こうした背景から、サイバー対処能力強化法は、日本全体でサイバー攻撃に備えるための基盤として注目されています。

サイバー対処能力強化法の目的

サイバー対処能力強化法は、サイバー攻撃によって国の安全や国民生活、経済活動に重大な影響が及ぶリスクの高まりを背景に制定が進められています。

特に、社会インフラや企業活動を支える「重要な電子計算機」への攻撃を防ぎ、被害を未然に防止することが大きな目的です。

重要電子計算機とは、攻撃を受けた場合に国家安全や国民生活、経済に深刻な影響を及ぼす可能性がある重要な情報システムを指します。

また近年は、サイバー攻撃が一企業だけでなく、サプライチェーン全体や社会機能にまで影響を広げるケースも増えています。

そのため、この法律は重要なシステムを守る対策を強化し、国全体のサイバー防御力と社会全体の安全性を高めることを目的としています。

企業にも対策が求められる理由

サイバー攻撃は、1社だけの問題で終わるとは限りません。

取引先や顧客、さらに社会全体にまで影響が広がる可能性があります。

そのため企業にも、セキュリティ対策の強化が求められています。

具体的には、次のような対応が重要です。

- 社内の責任者・連絡体制の明確化

- 通信ログの取得と不審なアクセスの監視

- インシデント発生時の対応フローの事前整備

- UTMやファイアウォールなど、入口対策の導入・見直し

特に重要なのが、外部からの攻撃を防ぐ「入口対策」です。ここを強化することが、被害防止の第一歩となります。

能動的サイバー防御とは?企業に求められる新しい対策

能動的サイバー防御とは何か

能動的サイバー防御とは、サイバー攻撃による被害が発生する前に、その兆候を早期に検知し、被害を未然に防ぐための考え方です。

従来のように攻撃を受けてから対応するのではなく、攻撃の予兆を把握し、必要に応じて先回りして対処する点が大きな特徴です。

従来の防御(受動的)との違い

従来の受動的な防御は、サイバー攻撃が発生した後に被害を最小限に抑えることを主な目的としていました。

一方、能動的サイバー防御は、攻撃されてから守るのではなく、攻撃の兆候を早期に把握し先回りして防ぐことを重視する考え方です。

つまり、被害が出てから対応するのではなく、そもそも被害を起こさないための対策に重点が移っている点が大きな違いです。

なぜ今「能動的」が求められているのか

近年、国家レベルのサイバー攻撃や、社会インフラ・企業を狙った高度な攻撃が増えています。

こうした状況の中で、従来の受け身の防御だけでは十分に対応しきれないケースが増えてきました。

そのため、攻撃を受けてから対処するだけでなく、日常的に脅威を監視し、侵入を防ぐ体制が求められています。

企業にとっても、能動的サイバー防御の考え方を踏まえた対策強化が重要になっています。

現地調査・お見積り無料!

サイバー対処能力強化法の施行日はいつ?スケジュールを解説

サイバー対処能力強化法および同整備法は、2025年5月16日に成立し、同年5月23日に公布されました。

施行日は以下のとおりです。

- サイバー対処能力強化法:一部を除き、公布日から1年6か月以内に政令で定める日

- サイバー対処能力強化法整備法:強化法の施行日と同日

つまり、2026年度中には本格的な制度運用が開始される見通しです。

ただし、正確な施行日は今後の政令によって正式に決定されます。

今後のスケジュール

今後は、施行日を定める政令の公表や、関連する運用ルール・ガイドラインの整備が進んでいくと考えられます。

企業にとって重要なのは、単に「いつ施行されるか」を確認するだけでなく、施行に向けて自社に必要な対応を整理しておくことです。

特に、以下のような準備は早めに進めておくと安心です。

- セキュリティ体制の見直し

- ログ取得・監視体制の整備

- 外部からの侵入を防ぐ入口対策の強化

制度の詳細が固まってから慌てて対応するのではなく、今の段階からできる対策を進めておくことが重要です。

サイバー対処能力強化法は義務?罰則はある?

義務の有無(努力義務 or 法的義務)

サイバー対処能力強化法では、すべての企業に一律の義務が課されるわけではありません。

主に対象となるのが、電力・通信・金融・交通などの基幹インフラ事業者や、社会的に重要なシステム(重要電子計算機)を保有する事業者です。

これらの対象事業者には、以下のような対応が法的義務として求められる可能性があります。

- 重大なサイバーインシデント発生時の報告

- 政府からの資料提出要求への対応

- 必要に応じた体制整備や是正措置

一方で、一般企業については、現時点では直ちに厳格な義務が課されるケースは限定的です。

ただし、今後は取引先からセキュリティ対策を求められる・親会社や元請けからの監査が厳しくなるといった形で、実質的に対策が必須になるケースが増えていくと考えられます。

違反時のリスク・影響

対象事業者が法令で定められた義務に違反した場合、一定の罰則が設けられています。

企業として特に押さえておきたいのは、インシデント発生時の報告義務や、政府から求められた資料提出などへの対応です。

主な罰則は以下のとおりです。

| 違反行為の類型 | 罰則の概要 |

|---|---|

| 基幹インフラ事業者がインシデント報告等を行わず、是正命令を受けてもなお対応しない | 200万円以下の罰金(第83条) |

| 基幹インフラ事業者がインシデント報告等に関連し、資料提出等を求められても対応しない | 30万円以下の罰金(第84条) |

| 行政職員・協議会構成員等による秘密の不正利用・漏えい | 2年以下の拘禁刑 または 100万円以下の罰金(第82条) |

| 通信情報を取り扱う行政職員による、通信情報の不正利用・漏えい | 3年以下の拘禁刑 または 100万円以下の罰金 (一部は4年以下の拘禁刑 または 200万円以下の罰金)(第79条、第81条) |

| 通信情報を保有する行政機関の管理を侵害して通信情報を取得する | 3年以下の拘禁刑 または 150万円以下の罰金(第80条) |

企業にとって本当に重要なポイントとは?

企業にとって重要なのは、罰則そのものよりも、対策不足による実務上のリスクです。

例えば、次のような影響が考えられます。

- 取引先からセキュリティ要件を満たしていないと判断される

- インシデント発生時に管理責任を問われる

- 信用低下や取引停止につながる

こうした影響は、罰金以上に大きなダメージとなる可能性があります。

そのため、対象事業者でなくても、日常的に報告・対応できる体制や、外部からの侵入を防ぐ入口対策を整えておくことが重要です。

サイバー対処能力強化法の対象企業とは?どこまで対応が必要か

対象となる事業者

サイバー対処能力強化法の主な対象となるのは、社会インフラを支える「基幹インフラ事業者」です。

具体的には、以下のような業種が該当します。

| 電気 | ガス | 石油 |

| 水道 | 鉄道 | 貨物自動車運送 |

| 外航海運 | 港湾 | 航空 |

| 空港 | 電気通信 | 放送 |

| 郵便 | 金融 | クレジットカード |

これらの業種は、サイバー攻撃によって停止した場合、国民生活や経済に大きな影響を与えるため、特に重点的な対策が求められています。

一般企業・中小企業への影響

「自社はインフラ企業ではないから関係ない」と考える方も多いかもしれません。

しかし実際には、多くの企業がサプライチェーンの一部として、間接的に影響を受ける立場にあります。

例えば、以下のようなケースが増えています。

- 取引先からセキュリティ対策の実施を求められる

- システム要件や監査基準が厳しくなる

- インシデント発生時の責任が問われる

そのため、対象事業者でなくても、最低限のセキュリティ対策は実質的に必須の時代になっています。

企業に求められる具体的なセキュリティ対策とは?

サイバー対処能力強化法の流れを受け、企業にはこれまで以上に実践的なセキュリティ対策が求められています。

特に重要なのは、「被害が起きてから対応する」のではなく、「被害を未然に防ぐ体制」を整えることです。

ここでは、企業に求められる主な対応について解説します。

インシデント対応体制の整備

万が一サイバー攻撃を受けた場合に備え、迅速に対応できる体制を整えておく必要があります。

具体的には、以下のような点が重要です。

- インシデント発生時の対応フローの明確化

- 社内の責任者・連絡体制の整備

- 外部(ベンダー・専門機関)との連携

「何か起きてから考える」のではなく、事前に対応手順を決めておくことが重要です。

ログ取得・監視体制

サイバー攻撃は、完全に防ぐことが難しいケースもあります。そのため、異常の兆候をいち早く検知する仕組みが重要です。

- 通信ログの取得

- 不審なアクセスの監視

- アラート対応体制の整備

これらを整備することで、被害の拡大を防ぐことができます。

外部からの侵入を防ぐ「入口対策」

特に重要なのが、外部からの攻撃を防ぐ「入口対策」です。

サイバー攻撃の多くは、インターネット経由で企業ネットワークに侵入することから始まります。

そのため、入口で攻撃を遮断できれば、被害そのものを防ぐことにつながります。

ただし、これらすべての対策を自社で実施するのは簡単ではありません。

- 専門知識が必要

- 運用の手間がかかる

- 人材やコストの負担が大きい

といった課題があり、現実的には対応が難しい企業も多いのが実情です。

そのため、こうした対策を効率よく実現するためには、複数のセキュリティ機能をまとめて導入できる仕組みを活用することが重要です。

その代表的な方法が、UTM(統合脅威管理)の導入です。

なぜUTMが必要なのか?企業のセキュリティ対策の現実

「やるべき対策は分かったが、自社で対応できるのだろうか…」と感じた方も多いのではないでしょうか。

実際、企業に求められるセキュリティ対策は年々高度化しており、すべてを自社で対応するのは簡単ではありません。

すべてを自社で対応するのは現実的ではない

サイバー対策には、インシデント対応の整備やログ監視、ネットワーク防御、セキュリティ機器の運用など、幅広い対応が求められます。

しかし、これらをすべて自社で担うには、専門知識や運用負担、人材確保の面で大きなハードルがあります。

そのため、「必要性は分かっていても十分に対策できていない」という企業も少なくありません。

専門人材・コスト・運用の課題

特に中小企業では、次のような課題を抱えているケースが多く見られます。

- セキュリティ専任の担当者がいない

- IT担当者がほかの業務と兼任している

- 継続的な運用や監視まで手が回らない

また、セキュリティ対策は導入して終わりではなく、継続的な運用・監視が必要である点も大きな負担になります。

まとめて対策できる仕組みの必要性

こうした課題を解決するためには、複数のセキュリティ対策をまとめて実施できる仕組みが必要です。

特に重要なのが、外部からの侵入を防ぐ「入口対策」を効率よく実現することです。

その代表的な方法が、UTM(統合脅威管理)の導入です。

UTMであれば、複数のセキュリティ機能を一元的に導入・運用できるため、限られた人員や予算の中でも現実的に対策を進めやすくなります。

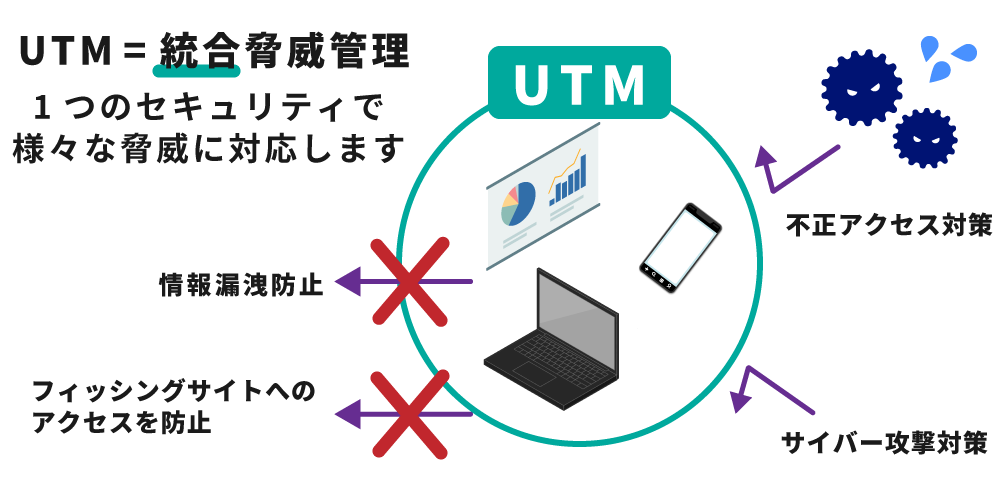

UTMとは?企業を守る基本のセキュリティ対策

UTMの役割(入口対策の要)

UTMとは、ファイアウォールや不正侵入検知、ウイルス対策など、複数のセキュリティ機能を1台にまとめたセキュリティ機器です。

企業ネットワークの入口に設置することで、外部からの不正アクセスや攻撃を防ぐ役割を担います。

特に、社内ネットワークへ侵入される前の段階で対策できるため、「入口対策」の要となる仕組みです。

1台で複数のセキュリティ機能をカバー

UTMを導入することで、以下のような対策を一括で実現できます。

- ファイアーウォール

- 外部ネットワークとの通信を監視・制御し、不正なアクセスを遮断します。

- ウイルス・マルウェア対策

- ウイルスやマルウェアの侵入・拡散を防ぎ、社内ネットワークへの被害を抑えます。

- 不正侵入検知・防御

- 不審な通信や攻撃の兆候を検知し、必要に応じて遮断することで被害拡大を防ぎます。

- Webフィルタリング

- 危険なWebサイトや不要なアクセスを制御し、情報漏えいやマルウェア感染のリスク低減につなげます。

このように、UTMは複数のセキュリティ対策をまとめて導入・管理できるのが大きな特長です。

そのため、複数の製品を個別に導入・運用する手間を減らしながら、効率よくセキュリティ対策を進められます。

UTMレンタルで手軽にセキュリティ対策を始める

初期費用を抑えられる

UTMは有効なセキュリティ対策ですが、「導入コストが高そう」「まず何を選べばいいかわからない」と感じる方も多いのではないでしょうか。

そこでおすすめなのが、弊社のUTMレンタルサービスです。

購入とは異なり、初期費用0円、月額13,000円程度から導入できるため、コストを抑えながら必要なセキュリティ対策を始められます。

「まずは無理のない範囲で対策を始めたい」という企業にも導入しやすいサービスです。

運用・保守を任せられる

弊社のUTMレンタルサービスでは、機器のレンタルだけでなく、設置や設定まで専門スタッフが対応します。そのため、

- 設定方法がわからない

- 何を準備すればよいかわからない

- 導入後の運用に不安がある

といった担当者様にもご利用いただきやすいサービスです。

また、導入後のトラブル時にも出張修理やサポート対応があるため、社内に専門人材がいない企業でも安心してご利用いただけます。

中小企業でも導入しやすい

中小企業では、セキュリティ専任の担当者がいないケースも少なくありません。

そのため、「対策の必要性は感じていても、なかなか着手できない」という課題を抱えているケースが多く見られます

UTMレンタルであれば、初期費用を抑えながら、導入から運用までまとめて任せられるため、限られた人員・予算の中でも無理なく対策を進められます。

サイバー対処能力強化法や能動的サイバー防御の流れを踏まえると、まずは入口対策をしっかり整えたい企業にとって、現実的な選択肢です。

「自社にどの程度の対策が必要なのかわからない」「まずは費用感や導入方法を知りたい」という場合は、まずはお気軽にご相談ください。

お客様の環境に合わせた最適なUTM導入プランをご案内いたします。

現地調査・お見積り無料!

サイバー対処能力強化法への対応は「今から」が重要

サイバー対処能力強化法の制定により、企業もこれまで以上に実践的なセキュリティ対策が求められるようになっています。

特に重要なのが、被害が起きてから対応するのではなく、被害を未然に防ぐ体制を整えることです。

自社だけで対策を進めるのが難しい場合は、弊社のUTMレンタルのように、導入しやすく運用負担も抑えやすいサービスを活用するのも有効です。

「何から対策すればいいかわからない」「自社に必要なセキュリティレベルを知りたい」という場合は、まずはお気軽にご相談ください。現地調査・お見積りは無料です。

企業の情報を守るセキュリティサービス

現地調査・お見積り無料!

\ LINEで専門スタッフに気軽に相談できます /

UTMレンタルや防犯カメラの導入をご検討中の企業様へ。

「自社に必要なセキュリティ対策がわからない」「導入方法や費用感を知りたい」

といったご相談に、専門スタッフが対応しています。

LINEから簡単にお問い合わせいただけます。

UTMレンタル・防犯カメラの導入をお考えの企業様は、ぜひお気軽にご相談ください。

注目キーワード